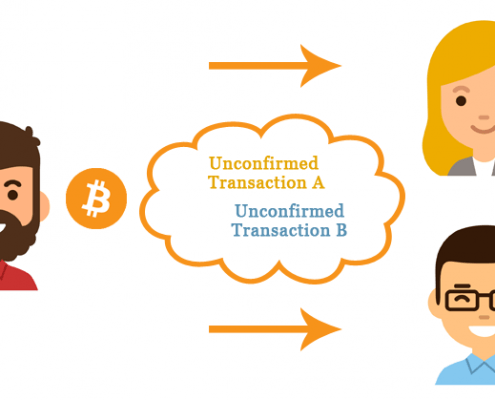

نقض یکپارچگی در سیستمهای توزیعی: مشکل خرج مجدد پول

در این مطلب یکی از مهمترین نمونههای نقض یکپارچگی در سیستمهای همتابههمتای توزیعی را معرفی میکنیم: مسئلهی خرج مجدد

تشبیه

جعل اسکناس در هر کشوری جزء جرایم سنگین است چراکه با ایجاد قدرتِ خریدی که پشتوانهی باارزشی ندارد، اساس و عملکرد اقتصاد…

چطور google authenticator را به تلفن جدید منتقل کنیم؟

همانطور که میدانیم فاکتور امنیتی 2 عامله یکی از بهترین راه ها برای امنیت اطلاعات اکانت هایمان است و به این صورت کار میکند که هر زمان خواستید از یک دستگاه دیگر وارد اکانت خود شوید برای شما یک کد ارسال میکند و اگر به این کد دسترسی نداشته باشید نمیتوانید …

ردیابی ترافیک پورت در سرور لینوکس

بیایید فرض کنیم که یک سرور لینوکس در حال اجرا داریم و میخواهیم ترافیک گذرنده از آن را ردیابی کنیم و یا این که میخواهیم بدانیم که سرور جدید ما در حال انجام چه کاری است؟

برای انجام این کار میتوانید از ابزارهای مختلفی استفاده کنید که بعضی از …

مشاوره و خرید سرویس آموزش آنلاین

اگر مطالب سایت پیشگامان گسترش را دنبال کرده باشید حتما مقایسه بین ادوبی کانکت و بیگبلو باتن را مطالعه کرده اید .

هر دو سرویس مزایای بسیاری دارند و معایبی که به چشم میآیند نیز اندک هستند. ویژگیهایی که ادوبی کانکت ارائه میکند به نسبت بیش…

سرورهای لینوکس هدف بعدی هکرها

در زمانی که استفاده از سیستم عامل های منبع باز در حال افزایش است، محققان شرکت کسپراسکای هشدار دادهاند که هکرها به طور فزاینده ای و با استفاده از ابزارهای مخصوص طراحی شده برای استفاده از آسیب پذیریهای سیستم عامل، دستگاهها و سرورهای مبتنی بر …

گوگل کروم از پر کردن فرمهای ناامن جلوگیری میکند

تا به حال به نماد قفل کوچکی که در کنار URL است دقت کردهاید؟ این بدان معنی است که شما از طریق Https در حال مرور هستید. در واقع ترافیک خود را رمز گذاری میکنید تا اشخاص ثالث نتوانند در اطلاعاتی که ارسال میکنید جاسوسی کنند. اما وب سایتهای Ht…