در اهمیت تنظیمات پیشفرض هیچ شکی نیست. در اکثر موارد تنظیمات پیشفرض به گونهای تنظیم میشود تا بهترین کارایی را به کاربران داده و آنها را راضی نگه دارد. همچنین در اکثر اوقات، کاربران تنظیمات پیشفرض دستگاه یا سرویس خود را تغییر نمیدهند، بنابراین شرکتها موظف هستند تا این تنظیمات را به گونهای تعیین کنند که حریم خصوصی کاربران حفظ شود.

اگر اخبار فناوری اطلاعات، به خصوص اخبار امنیت سایبری در این حوزه را دنبال کرده باشید، از حاشیههای پیرامون استراق سمع کاربران اطلاع دارید (میکروفن مخفی در دستگاه های گوگل و باگ امنیتی استراق سمع گوشی را بخوانید). یکی از این حاشیهها، گوش دادن کارمندان اپل به صدای افرادی بود که از دستیار هوشمند سیری استفاده میکردند. گرچه اپل در پنهان کردن هویت صدای افراد نهایت تلاش خود را کرده بود، چیزی از جنجال پیرامون این خبر کم نشد.

مهمتر از همه اینکه اپل در این مورد از دستیار هوشمند گوگل و همینوطور الکسا (دستیار هوشمند آمازون) نیز بدتر عمل کرده بود. چراکه استفاده از سیری منوط به ذخیره صدای شما توسط اپل بود و راهی برای استفاده از سیری بدون ضبط صدای کاربران در سرورهای اپل وجود نداشت. دوم اینکه اپل راه سادهای برای پاک کردن این صداها فراهم نکرده بود. این درحالی است که گوگل و آمازون هر دو راهکارهای آسانی برای پاک کردن آرشیو صدای کاربران فراهم کرده بودند.

حالا اپل با تغییراتی که در تنظیمات پیشفرض دستیار هوشمند خود اعمال کرده است، نه تنها مشکلات پیشین را حل کرده، بلکه مثل همیشه از رقبای خود هم پیشی گرفته است. حالا، نه تنها کاربران میتوانند اجازه ضبط صدای خود را فعال و غیرفعال کنند، بلکه تنظیمات پیش فرض نیز به غیرفعال تغییر یافته تا خیال کاربران از حریم شخصی خود راحت باشد.

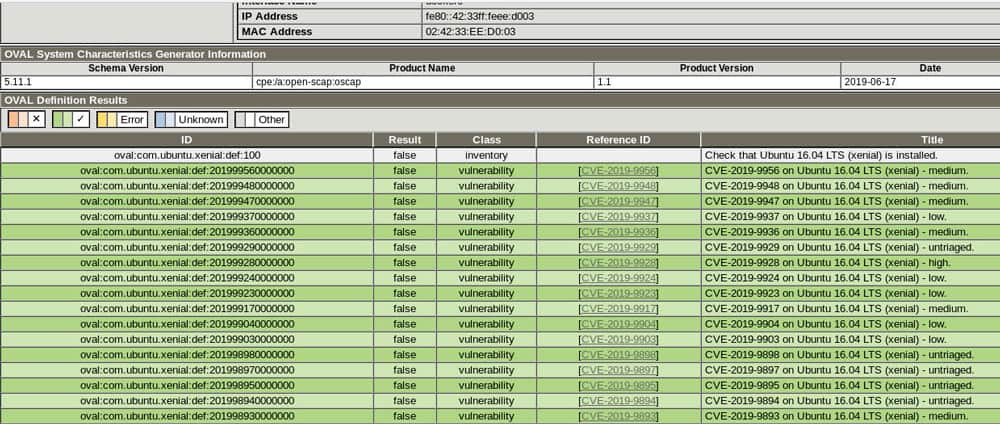

مقایسه امنیت حریم خصوصی دستیارهای هوشمند

| سیری | دستیار گوگل | الکسا | |

| تنظیمات پیشفرض ضبط صدا | غیرفعال | فعال | فعال |

| قابلیت استفاده بدون ضبط صدا | بله | بله | خیر |

| قابلیت پاک کردن آرشیو صداهای ذخیره شده | بله | بله | بله |

| ارتباط صداهای ذخیره شده با حساب کاربری | خیر | بله | بله |

یکی از بهترین ویژگیهای سیری، عدم ارتباط صداهای ضبط شده با حساب کاربری افراد است که باعث میشود شناسایی حساب کاربری افراد از طریق صداهایشان تقریبا غیرممکن شود.